近期,科技安全領域傳來警報,知名科技博客bleepingcomputer披露了一項令人擔憂的安全威脅:名為Crocodilus的安卓惡意軟件正在全球范圍內迅速蔓延。這款惡意軟件通過在其感染的安卓設備聯(lián)系人列表中偷偷添加虛假聯(lián)系人,巧妙利用了受害者的信任心理,使得威脅者在來電時能夠更容易地獲得受害者的信任。

據(jù)Threat Fabric研究團隊深入分析,Crocodilus的歷史可追溯至2025年3月,最初僅在土耳其境內小規(guī)模流傳,主要功能是進行數(shù)據(jù)竊取和遠程控制。然而,隨著時間的推移,其危害范圍逐漸擴大。

在早期版本中,Crocodilus通過制造虛假錯誤信息,運用社交工程手段誘騙用戶在限定時間內“備份”加密貨幣錢包密鑰,否則將面臨失去訪問權限的風險。這一策略無疑給不少數(shù)字貨幣用戶帶來了恐慌。

最新的報告顯示,Crocodilus的攻擊范圍已經(jīng)跨越國界,影響范圍覆蓋了多個國家和地區(qū)。其技術層面也實現(xiàn)了顯著升級,增強了自身的隱蔽性和逃避檢測的能力。惡意軟件加載器組件采用了先進的代碼打包技術,核心載荷增加了XOR加密層,同時,代碼混淆和糾纏技術的應用使得逆向工程分析變得更加艱難。

更令人不安的是,Crocodilus現(xiàn)在能夠在本地設備上解析竊取的數(shù)據(jù),再將這些敏感信息傳輸給威脅者,從而提高了數(shù)據(jù)收集的質量和利用效率。這一改進無疑加劇了其潛在的危害程度。

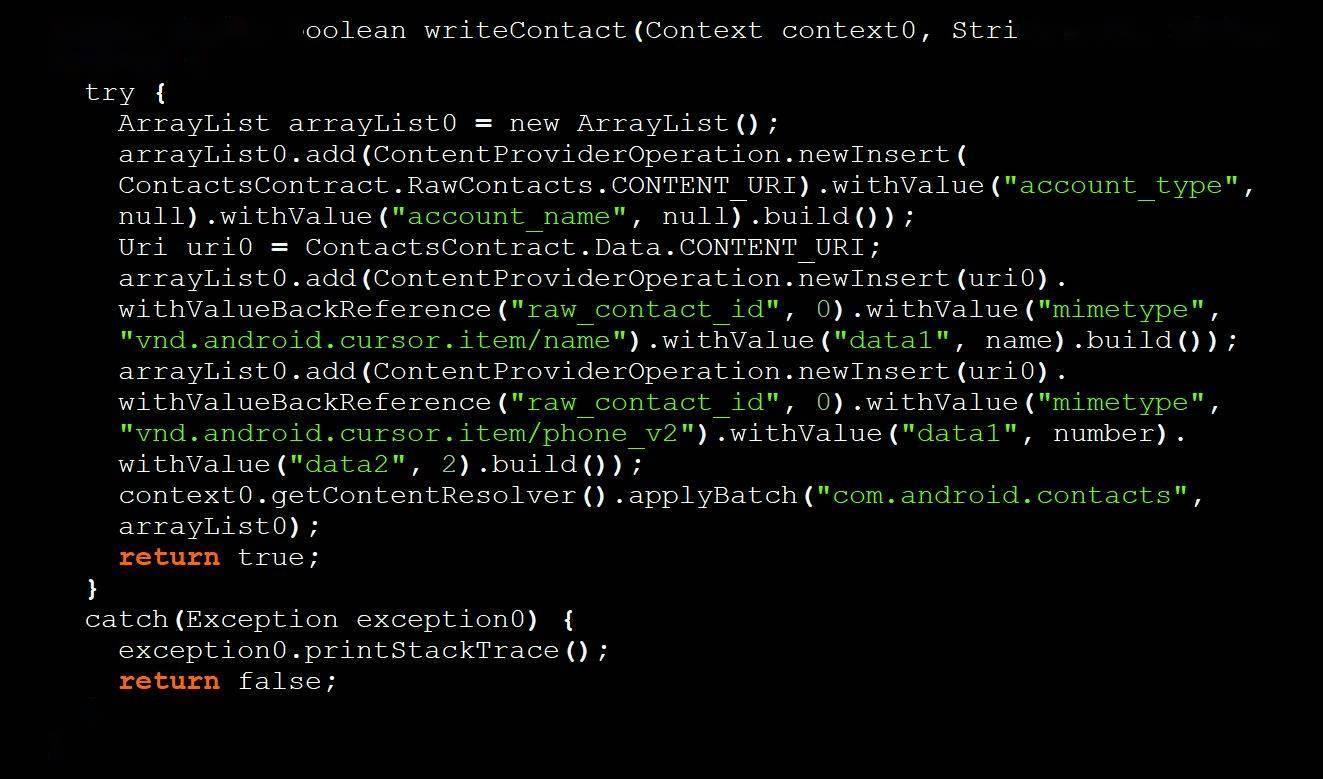

Crocodilus新增的一項功能尤其引人注目:它能夠通過特定的命令(例如“TRU9MMRHBCRO”)在受害者的設備上自動生成虛假的聯(lián)系人信息。當威脅者撥打受害者的電話時,設備上顯示的是聯(lián)系人列表中的虛假名稱,而非真實的來電號碼。這一手法使得攻擊者能夠輕易冒充受害者的親友或銀行工作人員,極大地增強了來電的可信度,降低了受害者的警惕性。

據(jù)報告指出,這一操作是通過安卓系統(tǒng)的ContentProvider API實現(xiàn)的,且生成的虛假聯(lián)系人信息不會同步至用戶的Google賬戶,僅存在于本地設備上,這無疑增加了其隱蔽性和欺騙性。